2. Apr 2020

Lesedauer 3 Min.

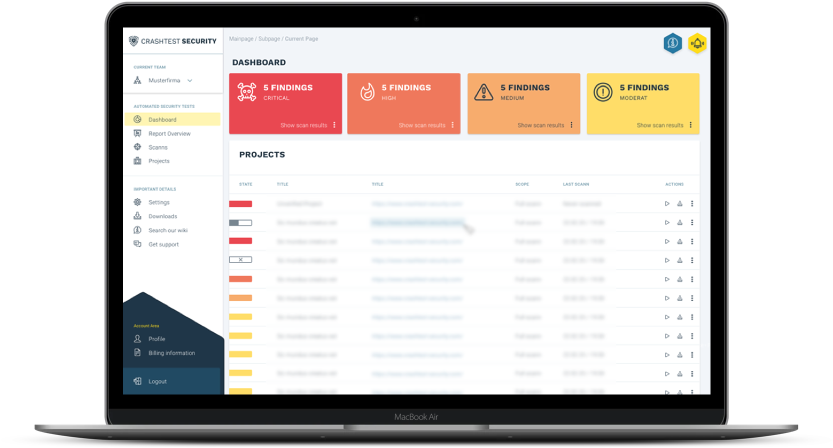

JavaScript-Scanner für moderne Webanwendungen

Crashtest Security

Der JavaScript-Scanner für moderne Webanwendungen identifiziert Angriffsvektoren autmaitsch im Frontend, im Backend und in der Kommunikation zwischen beiden. Der Scan benötigt dafür nur die Domain, um den Scan zu starten.

Bisher war das Erkennen von Angriffsvektoren für Webanwendungen mit JavaScript-Frontend, das dynamisch neue Inhalte lädt ("Single Page Webanwendungen"), ein mühsamer, manueller Prozess. Benutzer mussten Klicksequenzen manuell erstellen und spezifische Werteinträge für die Entdeckung von Angriffsvektoren angeben. Dieses Prozedere nimmt viel Zeit in Anspruch und erfordert häufige Änderungen an der Einrichtung des Sicherheitswerkzeugs (zum Beispiel wenn sich der Softwareablauf ändert). Der neue Crashtest Security Scanner identifiziert nun Angriffsvektoren vollständig automatisiert im Frontend, im Backend und in der Kommunikation zwischen beiden. Der Scan benötigt für den Start nur die Domain.In einem ersten Beta-Test mit mehr als 50 Teilnehmern hat sich der JavaScript-Scanner bereits bewährt, berichtet Crashtest Security: Er identifizierte und überprüfte mehr als 5.000 Seiten eines Top 5 Online-Shops in Deutschland auf mögliche Angriffsvektoren, während die bisher eingesetzte Software nur 20 Seiten entdeckte. Dies bedeutet nicht unbedingt, dass es tatsächliche Sicherheitslücken gibt, aber wenn der mögliche Angriffsvektor nicht identifiziert wird, würde er niemals getestet werden.Die Software wird in drei vordefinierten Paketen (Starter, Advanced, Professional) angeboten, die als SAAS ab 35 Euro pro Monat erhältlich sind. Mit steigendem Automatisierungsbedarf steigt der Preis – aber auch die Zeitersparnis für die Anwender. Die Software kann 14 Tage lang kostenlos und in vollem Funktionsumfang getestet werden.Laut der neuesten StackOverflow-Entwicklerumfrage ist JavaScript die beliebteste Programmiersprache unter professionellen Entwicklern (69,7 Prozent). Die meisten modernen Anwendungen verwenden diese Frontend-Technologie, um Inhalte dynamisch aus dem Backend zu laden, basierend auf dem Verhalten des Benutzers oder anderen Ereignissen. In der Vergangenheit war das automatische Testen dynamischer Webanwendungen aufgrund der Änderungen des Inhalts und der Angriffsvektoren zwischen Frontend, Backend und der Kommunikation der beiden, schwierig. Die Einrichtung eines einzigen spezifischen Angriffsvektors konnte leicht 5 bis 15 Minuten dauern. Dies ist das Kernproblem, das der JavaScript-Scanner löst. Die automatische Erkennung von Angriffsvektoren kann bei jedem Scan automatisch ausgeführt werden, um die Logik auf der Grundlage der aktuell eingesetzten Version anzupassen. Gerade für die agile Anwendungsentwicklung ist es wichtig, dass der Scanner bei jeder Softwareversion automatisiert neue Angriffsvektoren erkennt.Der JavaScript-Scanner ist auch im Advanced-Paket von Crashtest Security enthalten, das bei 69 Euro pro Monat beginnt.https://www.veracode.com/products/dynamic-analysis-dast